Untuk mengatasi ancaman brute force, para ahli keamanan telah mengembangkan berbagai alat dan teknik pencegahan. Salah satu alat yang paling terkenal dalam bidang ini adalah Ncrack, yang berfungsi sebagai alat open-source untuk pengujian keamanan kata sandi. Artikel ini akan membahas apa itu Ncrack, cara kerjanya, dan kelebihan yang membuatnya sangat berguna dalam pengujian keamanan.

Apa Itu Ncrack?

Ncrack adalah alat keamanan open-source yang dirancang khusus untuk melakukan serangan brute force terhadap berbagai protokol jaringan dan aplikasi. Dikembangkan oleh Fyodor dan dikelola oleh proyek Metasploit, Ncrack telah menjadi alat penting bagi para profesional keamanan untuk menguji kekuatan kata sandi pada layanan jaringan seperti SSH (Secure Shell), RDP (Remote Desktop Protocol), FTP (File Transfer Protocol), Telnet, HTTP (Hypertext Transfer Protocol), dan lainnya.

Dengan kemampuan yang luas ini, Ncrack memungkinkan pengguna untuk mengidentifikasi kelemahan dalam sistem autentikasi yang digunakan oleh banyak aplikasi dan layanan jaringan.

Cara Kerja Ncrack

Cara kerja Ncrack dapat dijelaskan melalui beberapa langkah berikut yang umumnya dilakukan dalam serangan brute force:

-

Pemilihan Target: Tahap pertama dalam menggunakan Ncrack adalah memilih target yang ingin diuji. Target ini bisa berupa layanan jaringan yang aktif di suatu sistem, misalnya server SSH atau layanan RDP, yang menggunakan kata sandi sebagai mekanisme akses. Langkah ini menentukan fokus serangan brute force yang akan dilakukan.

-

Penyusunan Daftar Kata Sandi: Setelah target ditentukan, langkah selanjutnya adalah menyusun daftar kata sandi yang akan dicoba oleh Ncrack. Daftar ini bisa berasal dari kata-kata umum, kata sandi populer, atau hasil dari serangan sebelumnya yang memungkinkan untuk memberikan petunjuk tentang kata sandi yang mungkin digunakan.

-

Pemilihan Protokol dan Parameter: Sebelum meluncurkan serangan, pengguna Ncrack harus memilih protokol yang sesuai dengan target, misalnya SSH atau FTP, dan mengatur parameter seperti batas waktu, jumlah thread, serta opsi lainnya. Ncrack menyediakan fleksibilitas bagi pengguna untuk mengatur konfigurasi sesuai dengan kebutuhan pengujian yang spesifik.

-

Eksekusi Serangan: Setelah semua pengaturan ditetapkan, pengguna dapat meluncurkan serangan brute force dengan menjalankan perintah yang diperlukan di terminal. Pada tahap ini, Ncrack akan mulai mencoba setiap kombinasi kata sandi yang ada dalam daftar terhadap layanan atau aplikasi yang menjadi target.

-

Analisis Hasil: Selama serangan berlangsung, Ncrack akan memberikan umpan balik yang berguna bagi pengguna terkait kemajuan serangan dan kata sandi yang berhasil ditemukan. Data ini membantu pengguna mengevaluasi kata sandi yang berhasil ditembus dan mengambil tindakan yang diperlukan.

-

Penyelesaian Serangan: Setelah serangan selesai atau target berhasil diakses, pengguna dapat menghentikan eksekusi Ncrack dan mengambil langkah selanjutnya. Hal ini bisa berupa perbaikan keamanan, seperti mengganti kata sandi atau memperketat aturan autentikasi pada sistem yang diuji.

Kelebihan Ncrack

Berbagai keunggulan Ncrack membuatnya populer di kalangan profesional keamanan dan peneliti. Berikut adalah beberapa kelebihan utama dari alat ini:

-

Dukungan untuk Berbagai Protokol: Ncrack mendukung protokol jaringan dan aplikasi yang beragam, seperti SSH, RDP, FTP, Telnet, dan HTTP. Kemampuan ini memungkinkan Ncrack digunakan pada berbagai jenis layanan, menjadikannya alat yang fleksibel dalam pengujian keamanan kata sandi.

-

Otomatisasi yang Efisien: Dengan fitur otomatisasi, Ncrack memungkinkan pengguna untuk melakukan serangan brute force secara otomatis. Fitur ini sangat menghemat waktu dan upaya yang biasanya diperlukan dalam pengujian kata sandi manual, menjadikannya solusi yang sangat efisien untuk melakukan audit keamanan.

-

Performa Tinggi: Ncrack dirancang dengan performa tinggi, sehingga dapat mengeksekusi serangan dengan cepat dan efisien. Kemampuan parallelism atau pemrosesan paralel pada Ncrack memungkinkan serangan dijalankan secara bersamaan, yang secara signifikan meningkatkan kecepatan serangan dan memberikan hasil lebih cepat.

-

Open-source dan Gratis: Sebagai perangkat lunak open-source, Ncrack tersedia secara gratis untuk siapa saja. Hal ini memudahkan berbagai kalangan, termasuk peneliti dan praktisi keamanan, untuk mengakses dan menggunakan alat ini sesuai kebutuhan mereka.

-

Dukungan Komunitas yang Aktif: Ncrack didukung oleh komunitas pengembang dan pengguna yang aktif, yang terus melakukan pembaruan dan pemeliharaan pada alat ini. Dukungan komunitas ini memastikan bahwa Ncrack selalu relevan dengan teknologi terbaru dan memberikan bantuan yang dibutuhkan bagi pengguna.

-

Kemampuan Kustomisasi yang Tinggi: Ncrack menyediakan berbagai opsi dan konfigurasi yang dapat disesuaikan, seperti pengaturan jumlah login percobaan yang dilakukan bersamaan, pengaturan wordlist, dan pengaturan waktu tunggu. Fitur kustomisasi ini memungkinkan pengguna untuk menyesuaikan serangan brute force sesuai kebutuhan spesifik mereka.

Kelemahan Ncrack dalam Pengujian Keamanan

Ncrack memang dikenal luas sebagai alat andalan bagi profesional keamanan untuk melakukan uji coba kekuatan kata sandi, terutama karena fiturnya yang mumpuni dan performanya yang cepat. Namun, alat ini juga memiliki beberapa kelemahan yang patut diperhatikan sebelum digunakan dalam konteks pengujian keamanan. Berikut adalah beberapa kelemahan yang perlu dipahami oleh para pengguna.

-

Ketergantungan pada Kualitas Kata Sandi Keberhasilan Ncrack dalam melakukan serangan brute force sangat bergantung pada kualitas kata sandi target. Jika target menggunakan kata sandi yang kuat, panjang, dan kompleks, proses brute force dengan Ncrack bisa menjadi sangat sulit dan memakan waktu lama. Hal ini menurunkan efektivitas serangan, terutama jika dibandingkan dengan target yang menggunakan kata sandi yang lemah.

-

Rentan Terdeteksi oleh Sistem Keamanan Serangan brute force yang dilakukan oleh Ncrack dapat dengan mudah terdeteksi oleh sistem keamanan modern. Banyak sistem keamanan dilengkapi dengan mekanisme untuk mengidentifikasi dan menghentikan aktivitas mencurigakan seperti percobaan login berulang dari satu alamat IP. Ini membuat Ncrack kurang efektif dalam menyerang target dengan sistem keamanan yang baik dan menambah risiko pengguna terdeteksi.

-

Risiko Penggunaan untuk Tujuan yang Tidak Etis Ncrack adalah alat yang kuat, dan seperti alat lainnya, bisa disalahgunakan oleh pihak yang berniat buruk. Menggunakan Ncrack tanpa izin atau untuk tujuan ilegal melanggar hukum dan etika keamanan siber. Karena itu, alat ini sebaiknya digunakan dengan izin yang sah, seperti dalam uji penetrasi yang dilakukan atas permintaan pemilik sistem.

-

Kinerja Terbatas pada Sistem yang Lemah atau Lambat Kinerja Ncrack bisa dipengaruhi oleh koneksi jaringan dan sistem target. Pada jaringan yang lambat atau sistem yang kurang responsif, Ncrack bisa memakan waktu lebih lama atau bahkan gagal dalam upaya brute force. Faktor ini harus dipertimbangkan, terutama jika pengujian dilakukan pada sistem yang mengalami keterbatasan infrastruktur.

-

Kesulitan dalam Menyusun Wordlist yang Efektif Untuk mendapatkan hasil yang maksimal, Ncrack membutuhkan wordlist atau daftar kata sandi yang relevan dengan target. Penyusunan wordlist yang baik membutuhkan waktu dan riset, terutama untuk target yang mungkin menggunakan kata sandi yang tidak umum. Ketergantungan pada wordlist ini bisa menjadi kendala dalam upaya brute force yang efektif.

-

Risiko Penyalahgunaan oleh Penyerang Kemudahan akses dan sifat open-source dari Ncrack membuat alat ini rentan disalahgunakan oleh aktor jahat untuk meretas sistem tanpa izin. Dampaknya bisa sangat serius bagi target, terutama jika digunakan pada layanan kritis yang memiliki informasi sensitif. Potensi penyalahgunaan ini merupakan aspek yang memprihatinkan dalam pengelolaan keamanan alat keamanan seperti Ncrack.

-

Keterbatasan dalam Mendeteksi Kerentanan Lain Meski Ncrack sangat efektif dalam uji coba keamanan kata sandi, alat ini hanya berfokus pada serangan brute force. Ini berarti alat ini tidak dapat mengidentifikasi atau menganalisis kerentanan lain dalam sistem atau aplikasi. Untuk pengujian keamanan yang lebih mendalam, diperlukan alat atau metode tambahan untuk mengevaluasi keamanan sistem secara keseluruhan.

Langkah-Langkah Pencegahan dari Serangan dengan Ncrack

Untuk mengamankan sistem dari potensi serangan brute force, termasuk dari alat seperti Ncrack, beberapa langkah preventif berikut dapat diterapkan:

-

Implementasi Kebijakan Kata Sandi yang Kuat

- Gunakan kata sandi yang kompleks dengan kombinasi huruf besar, huruf kecil, angka, dan simbol.

- Terapkan kebijakan untuk mengharuskan pengguna mengganti kata sandi secara berkala dan melarang penggunaan kata sandi yang mudah ditebak.

- Berikan edukasi kepada pengguna tentang pentingnya menjaga kerahasiaan kata sandi mereka.

-

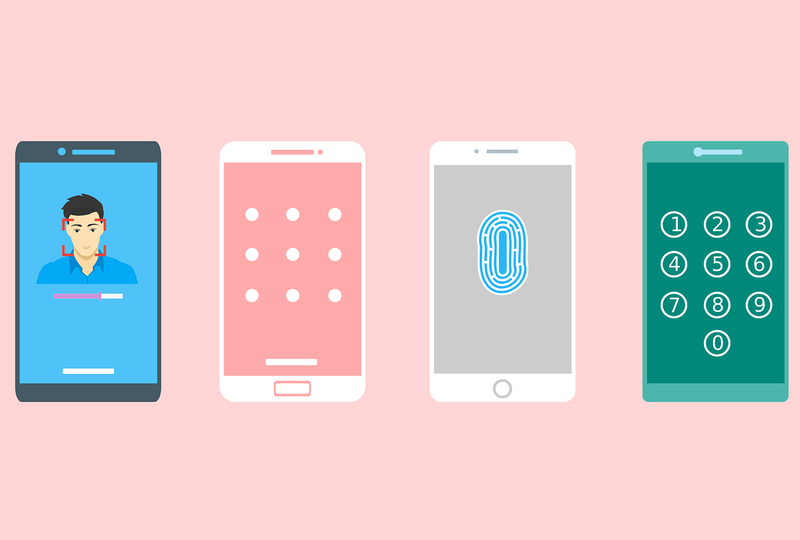

Autentikasi Multi-Faktor (MFA)

- Terapkan autentikasi multi-faktor di setiap akun yang mendukungnya, misalnya dengan kode verifikasi melalui aplikasi autentikasi.

- Dengan MFA, pengguna harus membuktikan identitasnya melalui faktor kedua yang sulit ditebak oleh penyerang.

-

Pembatasan Percobaan Login yang Gagal

- Batasi jumlah percobaan login yang gagal untuk mengurangi risiko brute force.

- Jika batas login tercapai, sistem dapat melakukan tindakan seperti pemblokiran sementara terhadap alamat IP yang dicurigai.

-

Penerapan Sistem Deteksi Intrusi (IDS) atau Intrusion Prevention Systems (IPS)

- IDS atau IPS dapat mendeteksi dan menghentikan pola aktivitas mencurigakan seperti percobaan brute force.

- Konfigurasikan IDS/IPS untuk memperingatkan pengguna atau mengambil tindakan pencegahan otomatis jika aktivitas mencurigakan terdeteksi.

-

Pembaharuan Sistem Berkala

- Pastikan perangkat lunak, aplikasi, dan sistem operasi diperbarui dengan patch keamanan terbaru.

- Dengan melakukan pembaruan rutin, sistem akan lebih tahan terhadap serangan yang mengeksploitasi kerentanan lama.

-

Penggunaan Firewall yang Andal

- Konfigurasikan firewall untuk memfilter akses ke sistem sesuai dengan kebijakan keamanan yang ditetapkan.

- Firewall juga dapat digunakan untuk memblokir lalu lintas yang mencurigakan dari sumber tertentu.

-

Monitoring Aktivitas Jaringan Secara Teratur

- Lakukan pemantauan terhadap aktivitas jaringan untuk mendeteksi pola yang tidak biasa.

- Pemantauan yang baik dapat mengidentifikasi aktivitas mencurigakan lebih awal, seperti lonjakan percobaan login yang tiba-tiba.

-

Penilaian Keamanan secara Berkala

- Lakukan penilaian keamanan, termasuk pengujian penetrasi, untuk mengidentifikasi dan memperbaiki kerentanan yang mungkin dieksploitasi.

- Penilaian rutin memastikan bahwa sistem selalu terlindungi dari ancaman baru.

-

Edukasi Pengguna

- Berikan pelatihan kepada pengguna tentang ancaman siber, termasuk serangan brute force.

- Edukasi ini membantu pengguna mengenali aktivitas mencurigakan dan menjaga praktik keamanan yang baik, seperti tidak membagikan kata sandi mereka.

Kesimpulan

Ncrack merupakan alat open-source yang dirancang untuk pengujian keamanan kata sandi, memfasilitasi penilaian kerentanan autentikasi pada berbagai layanan jaringan seperti SSH, RDP, dan FTP. Dengan kemampuannya untuk mengotomatisasi serangan brute force secara efisien, Ncrack memungkinkan profesional keamanan mengidentifikasi celah dalam sistem autentikasi yang digunakan oleh aplikasi dan layanan. Namun, alat ini memiliki beberapa keterbatasan, seperti ketergantungan pada kualitas kata sandi target dan risiko terdeteksi oleh sistem keamanan modern. Selain itu, Ncrack bisa disalahgunakan oleh pihak tidak bertanggung jawab.

Untuk melindungi diri dari serangan brute force, langkah-langkah preventif yang efektif termasuk menerapkan kebijakan kata sandi yang kuat, menggunakan autentikasi multi-faktor (MFA), membatasi percobaan login yang gagal, dan mengonfigurasi Intrusion Detection System (IDS) atau Intrusion Prevention System (IPS). Melakukan pemantauan jaringan serta pembaruan sistem secara berkala juga penting untuk mengurangi risiko. Edukasi pengguna dan pelatihan keamanan secara berkelanjutan membantu membangun pertahanan yang lebih kuat dalam menghadapi ancaman keamanan yang semakin kompleks.